كاميراتك مراقَبة من شخص آخر دون علمك، هذا ليس سيناريو خيالي بل واقع يحدث كل يوم. حماية كاميرات المراقبة من الاختراق أصبحت ضرورة لا تقبل التأجيل. في هذا المقال ستتعلم بخطوات بسيطة كيف تُغلق الباب أمام أي تهديد.

Table of Contents

أهمية حماية كاميرات المراقبة من الاختراق

تعتبر كاميرات المراقبة العين الأمنية التي لا تنام في المنازل والمحلات والمكاتب، حيث توفر طمأنينة مستمرة للملاك. ومع ذلك، فإن هذا الانتشار الواسع لأنظمة CCTV جعلها هدفاً مباشراً للمخترقين، خاصة مع تزايد ارتباط الكاميرات الذكية بالإنترنت وشبكات الواي فاي.

تكمن الخطورة الحقيقية ليس فقط في فعل الاختراق نفسه، بل في حقيقة أن معظم الضحايا لا يكتشفون التسلل إلا بعد فوات الأوان. الكاميرات المنزلية المخترقة تمنح المهاجم صورة حية ودقيقة عن الروتين اليومي، وأوقات الغياب، وتفاصيل المنزل الداخلية، مما يشكل تهديداً مباشراً للأمن الشخصي والخصوصية المطلقة.

كيف تتم عمليات اختراق كاميرات المراقبة؟

غالباً ما تعتمد عمليات الاختراق على استغلال ثغرات بسيطة ناتجة عن إهمال إعدادات الأمان الأساسية، ولا تتطلب دائماً مهارات برمجية معقدة. ومن أبرز هذه الطرق:

- كلمات المرور الافتراضية: تباع العديد من الكاميرات بكلمات مرور مصنعية موحدة مثل admin أو 12345؛ وهذه البيانات منشورة في قواعد بيانات عامة على الإنترنت يسهل الوصول إليها.

- ثغرات البرامج القديمة: الكاميرات التي لا يتم تحديث الـ Firmware الخاص بها لعدة أشهر تظل حاملة لثغرات أمنية مكشوفة يستغلها المهاجمون للوصول إلى النظام.

- ضعف شبكات الواي فاي: إذا كانت الشبكة المنزلية غير مؤمنة بشكل كافٍ، فإن أي جهاز متصل بها، بما في ذلك الكاميرات، يصبح عرضة للاختراق التلقائي.

- المنافذ المفتوحة: يؤدي ترك منافذ معينة مثل 80 أو 8080 مفتوحة للإنترنت مباشرة إلى خلق ممرات سهلة للمخترقين للولوج إلى البث المباشر.

- البرمجيات الخبيثة: قد تصاب أجهزة الشبكة ببرامج ضارة تحول الكاميرا إلى أداة تجسس يتم التحكم فيها عن بُعد بالكامل.

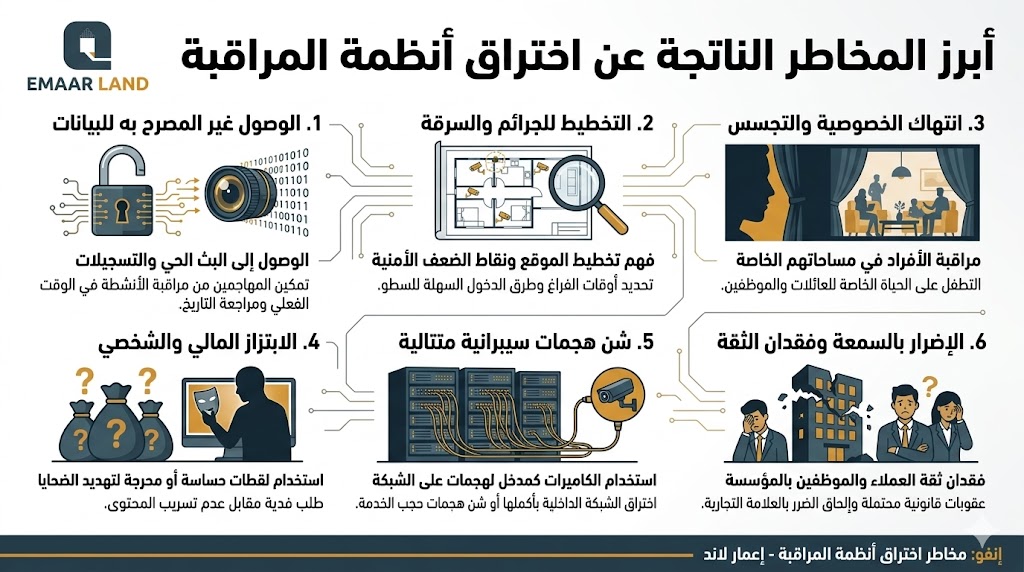

أبرز المخاطر الناتجة عن اختراق أنظمة المراقبة

لا يتوقف تهديد الاختراق عند مجرد مشاهدة الصور، بل يمتد لآثار أمنية ومعنوية وخيمة تشمل:

- انتهاك الخصوصية التام: عبر تسجيل لحظات خاصة داخل المنزل واستخدامها في عمليات الابتزاز الإلكتروني.

- تعطيل نظام الأمن: قد يقوم المخترق بإيقاف التسجيل أو تعطيل الكاميرات في أوقات حرجة، مثل لحظة وقوع عملية سرقة فعلية.

- الوصول الشامل للشبكة: الكاميرا المخترقة قد تكون مجرد بوابة تمكن المهاجم من التسلل لباقي الأجهزة المتصلة بنفس الشبكة مثل الحواسيب الشخصية.

- سرقة البيانات الأمنية: الحصول على تسجيلات تحتوي على معلومات حساسة قد تُستخدم ضد صاحب المنشأة أو المنزل.

- الأضرار القانونية والمعنوية: خاصة في بيئات العمل، حيث قد يتسبب تسريب تسجيلات سرية في تبعات قانونية جسيمة تجاه جهات خارجية.

أخطاء شائعة تجعل كاميرات المراقبة عرضة للاختراق

من الضروري تحديد الأخطاء المتكررة لتجنب الوقوع فيها، ومن أبرزها:

- الإبقاء على كلمة المرور الافتراضية دون تغييرها فور التركيب.

- توصيل الكاميرات بشبكات إنترنت عامة أو مشتركة مع عدد كبير من الأجهزة دون عزل تقني.

- إهمال تحديثات الأنظمة (Firmware) لسنوات طويلة.

- تعطيل خيارات التشفير في إعدادات الكاميرا أو جهاز التسجيل الرقمي.

- الاكتفاء بشراء كاميرات رخيصة الثمن من مصادر مجهولة لا توفر دعماً أمنياً أو تحديثات دورية.

- تفعيل ميزة الوصول عن بُعد دون استخدام بروتوكولات آمنة أو شبكات افتراضية خاصة VPN.

دور كلمات المرور القوية في حماية كاميرات المراقبة

تعتبر كلمة المرور خط الدفاع الأول، حيث إن الكاميرا المؤمنة بكلمة مرور معقدة تصبح أصعب اختراقاً بمئات المرات مقارنة بغيرها.

وتتمثل مواصفات كلمة المرور القوية في الآتي:

- أن تتكون من 12 حرفاً كحد أدنى.

- أن تدمج بين الأحرف الكبيرة والصغيرة والأرقام والرموز الخاصة.

- تجنب استخدام المعلومات الشخصية البديهية مثل الاسم أو تاريخ الميلاد.

- الالتزام بتغييرها دورياً كل 3 إلى 6 أشهر.

- نصيحة أمنية: يفضل استخدام كلمة مرور فريدة لكل كاميرا، مع فصل كلمة مرور جهاز التسجيل عن كلمة مرور شبكة الواي فاي.

أهمية تحديث برامج وأنظمة كاميرات المراقبة باستمرار

تحديث الـ firmware ليس مجرد تحسين تقني، بل هو عملية سد للثغرات الأمنية التي تكتشفها الشركات المصنعة بمرور الوقت. تحرص الماركات الموثوقة مثل Hikvision وTiandy على إصدار تحديثات دورية لهذا الغرض.

ترك الكاميرا تعمل بنظام قديم يمنح المخترقين خارطة طريق واضحة للثغرات المعروفة. لذلك، يجب مراجعة التحديثات المتاحة بشكل شهري عبر الموقع الرسمي للشركة المصنعة أو من خلال واجهة جهاز التسجيل مباشرة لضمان أعلى مستويات الأمان.

كيف تحمي شبكة الإنترنت الخاصة بك لتأمين الكاميرات؟

بما أن الشبكة هي الممر الرئيسي لبيانات الفيديو، فإن تأمينها يعد تأميناً للنظام بالكامل عبر الإجراءات التالية:

- عزل الكاميرات: استخدام تقنية VLAN أو تخصيص شبكة واي فاي منفصلة للكاميرات فقط بعيداً عن الشبكة الرئيسية.

- تأمين الراوتر: تغيير الاسم الافتراضي وكلمة المرور لجهاز التوجيه فور استلامه.

- بروتوكولات التشفير: تفعيل تشفير WPA3 أو WPA2 كحد أدنى في إعدادات الشبكة.

- تعطيل UPnP: إيقاف خاصية التوصيل والتشغيل العالمي في الراوتر لمنع فتح المنافذ تلقائياً.

- استخدام VPN: الاعتماد على الشبكات الافتراضية الخاصة عند الرغبة في مشاهدة البث من خارج المنزل لضمان تشفير الاتصال.

الفرق بين الكاميرات الآمنة والكاميرات غير المحمية

تختلف مستويات الأمان بين الكاميرات المتاحة في السوق بناءً على عدة معايير تقنية دقيقة:

من حيث التشفير، تعتمد الكاميرات الآمنة على بروتوكولات HTTPS وSSL، بينما تكتفي الكاميرات غير المحمية ببروتوكول HTTP غير المشفر. وفيما يخص التحديثات، تلتزم الشركات الموثوقة بإصدار تحديثات منتظمة، على عكس الكاميرات مجهولة المصدر التي نادراً ما تتلقى أي دعم أمني.

كما توفر الكاميرات المتطورة ميزة المصادقة ثنائية العوامل (2FA) لزيادة الأمان، بينما تعتمد الأنظمة الضعيفة على كلمة مرور واحدة فقط. وبالنسبة لجهة التصنيع، فإن العلامات التجارية المعتمدة والموثوقة، كتلك المتوفرة في إعمار لاند، تأتي بمعايير أمان مدمجة مصنعياً ودعم فني مستمر، وهو ما تفتقر إليه الكاميرات الرخيصة أو المجهولة.

استخدام التشفير لتعزيز حماية كاميرات المراقبة

يعمل التشفير على تحويل بيانات الفيديو المنقولة إلى صيغ غير قابلة للقراءة، مما يضمن أنه حتى في حالة اعتراض البيانات، لن يتمكن أي طرف ثالث من الاطلاع على المحتوى.

أبرز البروتوكولات الأمنية التي يجب تفعيلها:

- HTTPS: لاستخدامه كبديل آمن لبروتوكول HTTP عند الوصول للكاميرا عبر المتصفح.

- TLS/SSL: لتأمين وتشفير البث المباشر للبيانات.

- SRTP: المتخصص في تشفير بث الفيديو في أجيال الكاميرات الذكية الحديثة.

يُنصح دائماً بالدخول إلى إعدادات جهاز التسجيل NVR/DVR أو تطبيق الكاميرا، والتأكد من تفعيل هذه الخيارات يدوياً، حيث إن بعض الأنظمة لا تقوم بتفعيلها بشكل تلقائي عند التشغيل الأول.

تعد أنظمة المراقبة الحديثة ركيزة أساسية في تأمين الممتلكات والخصوصية، إلا أن فاعلية هذه الأنظمة لا تتوقف عند مجرد التركيب، بل تمتد لتشمل الإعدادات الأمنية الدقيقة والممارسات الوقائية المستمرة لضمان حماية البيانات من التهديدات السيبرانية.

حلول الأتمتة للمباني: عندما تصبح التقنية ركيزة الاستدامة وكفاءة التشغيل

هل الكاميرات السحابية أكثر أماناً أم التقليدية؟

يعتمد الاختيار بين الأنظمة السحابية والتقليدية على تحليل نقاط القوة والضعف لكل منهما وفقاً لاحتياجات المستخدم الفنية والأمنية:

الكاميرات السحابية: تتميز الكاميرات التي تعتمد على التخزين السحابي بأن تسجيلاتها تُحفظ في خوادم خارجية بعيدة عن موقع الكاميرا، مما يجعلها محصنة تماماً ضد السرقة المادية أو التلف الناتج عن تخريب جهاز التسجيل في الموقع. كما تتولى الشركات المزودة لهذه الخدمة إرسال تحديثات أمنية تلقائية لسد أي ثغرات برمجية. ومع ذلك، يظل العائق الأكبر هو الاعتماد الكلي على استقرار سرعة الإنترنت، بالإضافة إلى وجود خطر أمني في حال تعرض حساب السحابة نفسه للاختراق، مما قد يكشف كافة الكاميرات المرتبطة به.

الكاميرات التقليدية (NVR/DVR): توفر هذه الأنظمة سيطرة كاملة للمستخدم على بياناته، حيث يتم تخزين الفيديو محلياً داخل أقراص صلبة في موقع العمل أو المنزل، وهي لا تتطلب اتصالاً مستمراً بالإنترنت لتعمل بكفاءة. لكن الجانب السلبي يكمن في حاجتها لإعدادات أمنية يدوية دقيقة ومعقدة لضمان حمايتها، كما أنها تظل عرضة للفقدان في حال تعرض جهاز التسجيل للسرقة أو التلف المتعمد.

الخلاصة: لا يمكن تفضيل نظام على آخر بشكل مطلق؛ فالمعيار الحقيقي للأمان يكمن في مراجعة الإعدادات وتطبيق معايير الحماية الأساسية بصرف النظر عن تقنية التخزين المستخدمة.

إعدادات يجب تفعيلها فور تركيب كاميرات المراقبة

تعد اللحظات الأولى بعد تركيب النظام هي الأهم لتأمين الخصوصية، ويجب تنفيذ الإجراءات التالية بشكل فوري:

- تغيير كلمة المرور الافتراضية: تأتي معظم الأجهزة بكلمات مرور قياسية معروفة للمخترقين، لذا يجب استبدالها فوراً بكلمة مرور معقدة تتكون من رموز وأرقام وحروف.

- تفعيل تشفير HTTPS: يضمن هذا البروتوكول تشفير البيانات المتبادلة بين الكاميرا وجهاز العرض، مما يمنع اعتراضها عبر الشبكة.

- تحديث الـ Firmware: يجب التحقق من موقع الشركة المصنعة وتثبيت أحدث إصدار برمجي متاح للكاميرا وجهاز التسجيل لمعالجة الثغرات الأمنية المكتشفة حديثاً.

- تعطيل الخدمات غير المستخدمة: ينصح بإغلاق المنافذ والخدمات الزائدة مثل Telnet أو FTP التي قد تُستغل كأبواب خلفية للاختراق.

- ضبط صلاحيات المستخدمين: يجب تخصيص حسابات مختلفة للأشخاص المخولين بالوصول، مع حصر الصلاحيات الكاملة (Admin) في شخص واحد فقط، ومنح البقية صلاحية العرض فقط.

- تفعيل سجل الدخول (Access Log): تفعيل هذه الميزة يسمح بتوثيق كل محاولات الوصول للنظام، مما يسهل اكتشاف أي نشاط مشبوه.

كيف تمنع الوصول غير المصرح به إلى الكاميرات؟

يتطلب منع الاختراق بناء طبقات دفاعية متعددة حول النظام تشمل الآتي:

- تفعيل المصادقة الثنائية (2FA): إضافة طبقة أمان ثانية تتطلب رمزاً يرسل للهاتف عند الدخول، مما يجعل معرفة كلمة المرور وحدها غير كافية للمخترق.

- تقييد الوصول بعناوين IP محددة: يمكن ضبط النظام ليرفض أي محاولة دخول لا تأتي من أجهزة معينة موثوقة (مثل هاتفك الشخصي أو لابتوب العمل).

- مراقبة محاولات الدخول الفاشلة: تفعيل خاصية الإغلاق التلقائي للحساب بعد عدد محدد من المحاولات الخاطئة يحمي النظام من هجمات التخمين الآلية.

- استخدام كابلات POE: الاعتماد على التوصيل السلكي يقلل من مخاطر اختراق إشارات الواي فاي أو التشويش عليها، ويوفر استقراراً أمنياً وتقنياً أعلى.

- سرية روابط الوصول: يجب تجنب مشاركة روابط المشاهدة عن بعد أو رموز الوصول مع أي أطراف غير موثوقة، والحرص على تغييرها دورياً.

أهمية الجدران النارية (Firewall) في تأمين أنظمة المراقبة

يعمل الجدار الناري كحارس رقمي يراقب حركة البيانات الصادرة والواردة، وبدونه تكون أجهزة المراقبة عرضة للطلبات الخارجية المباشرة من الإنترنت.

طرق الاستفادة من الجدار الناري:

- إغلاق كافة المنافذ الشبكية (Ports) غير الضرورية لعمل النظام.

- تطبيق قواعد برمجية تمنع الوصول إلى النظام من نطاقات جغرافية أو دول معينة لا يتواجد فيها المستخدم.

- تفعيل الجدار الناري المدمج في أجهزة الراوتر كخط دفاع أولي.

- في المنشآت الكبيرة، يفضل الاستثمار في أجهزة Firewall مستقلة توفر حماية متقدمة على مستوى الشبكة بالكامل.

دور الشركات المتخصصة في حماية كاميرات المراقبة

التعامل مع الجهات المتخصصة يضمن الحصول على منظومة أمنية متكاملة تبدأ من جودة العتاد وتنتهي بدقة الإعدادات البرمجية. فالفرق بين شراء المنتجات من مصادر عشوائية والتعامل مع الخبراء يظهر بوضوح في:

- القدرة على إعداد النظام وفق معايير الأمن السيبراني الصحيحة منذ اليوم الأول.

- ضمان التوافق البرمجي التام بين الكاميرات وأجهزة التسجيل، مما يقلل من الثغرات التقنية.

- الحصول على دعم فني متخصص لمواجهة أي تحديات أمنية أو تقنية مستقبلية.

- توفير منتجات أصلية مدعومة بتحديثات مستمرة من الشركات العالمية الكبرى.

وتبرز شركة إعمار لاند كنموذج متخصص في هذا المجال، حيث تقدم حلولاً شاملة في أنظمة التيار الخفيف والحماية الأمنية عبر فروعها في الرياض وجدة وخميس مشيط، موفرة الدعم اللازم للأفراد والمشاريع الكبرى.

خطوات فحص الكاميرات والتأكد من عدم تعرضها للاختراق

يجب إجراء فحص دوري للنظام للتأكد من سلامته من خلال الخطوات التالية:

- مراجعة سجلات الدخول: البحث عن أي دخول تم في ساعات غير معتادة أو من أجهزة لا يتعرف عليها النظام.

- فحص عناوين IP: التأكد من أن جميع الأجهزة المتصلة بالكاميرات تتبع نطاق الشبكة المحلية الخاصة بك فقط.

- مراقبة استهلاك البيانات: إذا لاحظت بطئاً غير مبرر في الإنترنت أو استهلاكاً عالياً للبيانات من الكاميرات، فقد يكون ذلك دليلاً على تسريب البث لجهة خارجية.

- تدقيق إعدادات الراوتر: التأكد من قائمة الأجهزة المتصلة بالشبكة اللاسلكية واستبعاد أي جهاز مجهول.

- استخدام أدوات الفحص: الاستعانة ببرامج متخصصة مثل Angry IP Scanner للكشف عن أي اتصالات خفية أو غير متوقعة داخل الشبكة.

أفضل الممارسات اليومية للحفاظ على أمان كاميرات المراقبة

الأمان عملية مستمرة تتطلب الالتزام ببعض العادات الوقائية البسيطة:

- مراجعة تنبيهات النظام والإشعارات الأمنية بشكل أسبوعي.

- تجنب الدخول إلى تطبيق الكاميرات عبر شبكات الواي فاي العامة في المقاهي والمطارات.

- إيقاف خاصية الوصول عن بعد في حال عدم الحاجة إليها لفترات طويلة.

- تغيير كلمات مرور النظام والراوتر كل 3 أشهر كإجراء احترازي.

- التحقق من توفر تحديثات برمجية شهرياً وتطبيقها فور صدورها.

تأثير الاختراق على الخصوصية والأمان الشخصي

لا يتوقف ضرر اختراق الكاميرات عند الجانب التقني، بل يمتد ليشكل تهديداً مباشراً للحياة الخاصة. الشعور بانتهاك حرمة المنزل أو مكان العمل يترك أثراً نفسياً عميقاً يتمثل في فقدان الأمان الشخصي. علاوة على ذلك، قد تتعرض التسجيلات المسرّبة للاستخدام في عمليات الابتزاز أو النشر غير القانوني على المنصات الرقمية، مما يجعل حماية هذه الأنظمة جزءاً لا يتجزأ من حماية كيان الأسرة والعمل.

متى تحتاج إلى تحديث نظام كاميرات المراقبة بالكامل؟

هناك مؤشرات فنية تدل على أن النظام الحالي لم يعد قادراً على توفير الحماية المطلوبة، منها:

- مرور أكثر من 5 سنوات على إصدار الكاميرات، مما يعني غالباً توقف التحديثات الأمنية.

- إعلان الشركة المصنعة عن إيقاف دعم الطراز المستخدم.

- عدم قدرة النظام على دعم بروتوكولات التشفير الحديثة أو ميزات الأمان المتقدمة.

- تكرار محاولات الاختراق الناجحة أو الفاشلة رغم تحديث الإعدادات.

- الحاجة للانتقال لتقنيات الذكاء الاصطناعي والدقة الفائقة (4K) لمواكبة المعايير الحديثة.

أنظمة التيار الخفيف: فهم منظومة التكنولوجيا الحديثة في الكهرباء والأمان

نصائح احترافية لتعزيز حماية كاميرات المراقبة في المنازل والشركات

للمنازل: ينصح باقتناء كاميرات تدعم التشفير من طرف إلى طرف (End-to-End Encryption)، ويفضل عزل الكاميرات في شبكة افتراضية مستقلة (VLAN) بعيداً عن أجهزة الكمبيوتر والهواتف الشخصية. كما يجب الحرص على تركيب الكاميرات في أماكن مرتفعة يصعب الوصول إليها يدوياً للعبث بها.

للشركات والمكاتب: من الضروري تعيين مسؤول تقني لمراجعة النظام دورياً، وتطبيق سياسة صارمة لتوزيع الصلاحيات بحيث لا يطلع الموظف إلا على ما يخص نطاق عمله فقط. كما يوصى بالاحتفاظ بنسخ احتياطية من التسجيلات الهامة في وحدات تخزين خارجية معزولة، والاعتماد بشكل أساسي على التوصيلات السلكية POE لضمان أعلى مستويات الاستقرار والأمان.

الأسئلة الشائعة عن حماية كاميرات المراقبة من الاختراق

كيف أعرف أن الكاميرا مخترقة؟

علامات تدل على الاختراق: تقطّع مفاجئ في البث أو توقف التسجيل دون سبب، تحرّك الكاميرا وحدها إن كانت بانورامية، بطء غير معتاد في الشبكة، ظهور أجهزة مجهولة في إعدادات الراوتر، أو رسائل تحذيرية من جهاز التسجيل بشأن محاولات دخول فاشلة.

هل توجد كاميرا مراقبة لا يمكن اختراقها؟

لا توجد كاميرا مضمونة 100% من الاختراق، لكن الكاميرات من الماركات العالمية الموثوقة مع تطبيق معايير الأمان الصحيحة تجعل عملية الاختراق صعبة جداً لدرجة أن المخترق يتجنّبها ويبحث عن هدف أسهل.

هل يمكن التلاعب في كاميرات المراقبة؟

نعم، وبطرق متعددة. قد يُوقف المخترق التسجيل، أو يُبدّل البث المباشر بفيديو مسجّل قديم لإخفاء نشاط ما، أو يحذف تسجيلات بعينها. هذا يجعل الحماية المسبقة أهم بكثير من الاكتشاف المتأخر.

ما هي المادة التي تحجب الكاميرات؟

جسدياً، يمكن لأي مادة معتمة تغطّي عدسة الكاميرا أن تحجبها. أما رقمياً، فالحجب يكون عبر قطع الاتصال بالشبكة أو تشويش الإشارة اللاسلكية بأجهزة خاصة. لا يوجد حل سحري ضد الحجب الجسدي سوى وضع الكاميرات في أماكن يصعب الوصول إليها.

كيف تعرف ما إذا كانت الكاميرا تراقبك؟

إذا كنت في مكان عام وأردت معرفة ما إذا كانت كاميرا تعمل، ابحث عن مؤشر LED وامض، حركة الرأس عند اقترابك، أو خط كابل يذهب نحو جهاز تسجيل. أما في المنازل المستأجرة، يمكن استخدام تطبيقات فحص الشبكة للكشف عن أجهزة مخفية متصلة بالشبكة.

ازاي أعرف إن جهازي مربوط بجهاز آخر؟

ادخل على إعدادات الراوتر وراجع قائمة الأجهزة المتصلة. أي جهاز لا تعرفه يستحق التحقيق. كذلك يمكن استخدام تطبيقات مثل Fing على الهاتف لمسح الشبكة وعرض كل الأجهزة المتصلة بأسمائها وعناوين IP الخاصة بها.

لأفضل الحلول الأمنية وأحدث كاميرات المراقبة المعتمدة، تواصل مع فريق إعمار لاند في أقرب فرع لك:

- الرياض – حي اليرموك، شارع النجاح | 0591259131

- جدة – حي الشرفية، شارع خالد بن الوليد | 0533961008

- خميس مشيط – حي الروضة، مجمع الكمبيوتر | 0504449356